Agradecimentos especiais a Glen Weyl, Phil Daian e Jinglan Wang pela revisão

Nos últimos anos tem acontecido um aumento do interesse em usar deliberadamente incentivos econômicos projetados e mecanismos para alinhar o comportamento dos participantes em vários contextos. No âmbito da blockchain, o projeto da mecânica, antes de tudo, proporciona a segurança da própria blockchain, encorajando mineradores ou validadores proof of stake a participarem honestamente, mas mais recentemente, ele vem sendo aplicado em mercados preditivos, "registros com curadoria de tokens" e muitos outros contextos. O movimento nascente RadicalXChange gerou experiências com taxas Harberger, votação quadrática, financiamento quadrático e mais. Mais recentemente,tem havido também um crescente interesse em utilizar incentivos baseados em tokens para tentar incentivar posições de qualidade nas mídias sociais. Entretanto, à medida que o desenvolvimento desses sistemas se aproxima da teoria para a prática, há uma série de desafios que precisam ser abordados, desafios que eu diria que ainda não foram adequadamente enfrentados.

Um exemplo recente desse movimento de teoria para a implantação é o Bihu, uma plataforma chinesa que recentemente liberou uma mecânica baseada em moeda para estimular as pessoas a escreverem artigos. O mecanismo básico, (veja o whitepaper em Chinês aqui) é que se um usuário da plataforma possui tokens KEY, ele tem a capacidade de fazer stake desses tokens KEY em artigos; cada usuário pode fazer k "upvotes" (votos positivos) por dia, e o "peso" de cada upvote é proporcional à stake do usuário que faz o upvote. Artigos com uma grande quantidade de stake com votos positivos aparecem mais proeminentemente e o autor de um artigo recebe uma recompensa de tokens KEY mais ou menos proporcional à quantidade de votos positivos no KEY do artigo. Isto é uma simplificação bem grande e o mecanismo real tem algumas não-linearidades incorporadas nele, mas não são essenciais para o funcionamento básico do mecanismo. O KEY tem valor porque pode ser usado de várias formas dentro da plataforma, mas particularmente uma porcentagem de todas as receitas publicitárias é usada para comprar e queimar o KEY (oba, polegares para cima para eles por fazerem isso e não fazerem mais um meio de troca de token!).

Este tipo de design está longe de ser único; incentivar a criação de conteúdo online é algo com o qual muitas pessoas se preocupam, e tem havido muitos designs de caráter semelhante, assim como alguns designs bastante diferentes. E neste caso, esta plataforma em particular já está sendo utilizada de forma significativa:

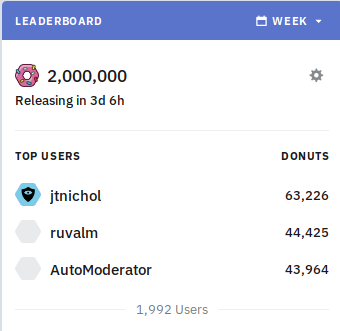

Alguns meses atrás, o subreddit de negociação da Ethereum /r/ethtrader introduziu um recurso experimental um pouco semelhante, onde um token chamado "donuts" é emitido para usuários que fazem comentários que são votados, com uma quantidade definida de donuts emitidos semanalmente para os usuários, na proporção da quantidade de votos positivos que seus comentários receberam. Os donuts poderiam ser usados para comprar o direito de definir os conteúdos do banner no topo do subreddit e poderia também ser usado para votação nas eleições da comunidade. Entretanto, independentemente do que acontece no sistema KEY, aqui a recompensa que B recebe quando A dá um voto positivo não é proporcional ao suprimento de moeda existente de A; ao invés disso, cada conta Reddit tem capacidade igual de contribuir com outras contas Reddit.

Esses tipos de experimentos, tentando recompensar a criação de conteúdo de qualidade de uma forma que vá além das limitações conhecidas de doações/microtipagem, são muito valiosas; a subcompensação do conteúdo da Internet gerado pelo usuário é um problema muito significativo na sociedade em geral (ver "radicalismo liberal" e "dados como trabalho"), e é animador ver comunidades criptográficas tentando usar o poder do design da mecânica para fazer incursões na sua solução. Mas infelizmente, esses sistemas também são vulneráveis à invasão.

Auto-votação, plutocracia e subornos

Aqui está como alguém pode atacar economicamente o design proposto acima. Suponha que algum usuário rico adquira uma quantidade N de tokens e como resultado, cada um dos k votos positivos do usuário dê ao destinatário uma recompensa N⋅q (q aqui provavelmente sendo um número muito pequeno, ex. pense em q=0.000001). O usuário simplesmente dá votos positivos em sua própria sockpuppet (conta duplicada), recebendo eles mesmos a recompensa de N⋅k⋅q. Então, o sistema simplesmente colapsa em cada usuário tendo uma "taxa de juros" de k⋅q por período, e o mecanismo não realiza mais nada.

O mecanismo Bihu atual parece prever isso e tem uma lógica superlinear onde artigos com mais KEY dando votos positivos para eles ganham uma recompensa desproporcionalmente maior, aparentemente para encorajar mais os votos positivos populares em vez da auto-votação. É um padrão comum entre os sistemas de governança de votação de moedas acrescentar este tipo de superlinearidade para evitar que o auto-voto mine todo o sistema; a maioria dos esquemas de DPOS possui número limitado de slots delegados com recompensa zero para quem não consegue votos suficientes para ingressar em um dos slots com efeito semelhante. Mas esses esquemas invariavelmente introduzem dois novos pontos fracos:

- Eles subsidiam a plutocracia, já que indivíduos muito ricos e cartéis ainda podem conseguir fundos suficientes para dar para eles mesmos votos positivos.

- Eles podem ser contornados por usuários que subornam outros usuários para votar em massa neles.

Ataques de suborno podem soar como um disparate (quem aqui já aceitou um suborno na vida real?), mas em um ecossistema maduro eles são muito mais realistas do que parecem. Na maioria dos contextos em que o suborno ocorreu no âmbito da blockchain, os operadores usam um novo nome eufemístico para dar um rosto amigável ao conceito: não é um suborno, é um "staking pool" que "compartilha dividendos". Subornos podem até ser encobertos: imagine uma corretora de moeda criptográfica que oferece taxas zero e despende esforço para fazer uma interface de usuário anormalmente boa, e não tenta nem mesmo coletar um lucro; em vez disso, ela usa as moedas que os usuários depositam para participar em vários sistemas de votações de moeda. Haverá também, inevitavelmente, pessoas que veem o conluio dentro do grupo como puramente normal; veja um recente escândalo envolvendo EOS DPOS por exemplo:

Finalmente, há a possibilidade de um "suborno negativo", ou seja, chantagem ou coerção, ameaçando os participantes com danos, a menos que eles ajam dentro do mecanismo de uma certa forma.

No experimento /r/ethtrader, o medo das pessoas entrarem e comprarem donuts para mudar as pesquisas de governança levou a comunidade a decidir fazer apenas donuts fechados (ou seja, não negociáveis) elegíveis para uso na votação. Mas há um ataque ainda mais barato do que comprar donuts (um ataque que pode ser pensado como uma espécie de suborno encoberto): alugá-los. Se um invasor já possuir ETH, pode usá-lo como garantia em uma plataforma como a Compound para obter um empréstimo de algum token, dando a você o direito total de usar esse token para qualquer finalidade, incluindo a participação em votos, e quando tiver concluído, ele simplesmente envia os tokens de volta ao contrato de empréstimo para obter sua garantia de volta - tudo isso sem ter que suportar nem mesmo um segundo de exposição do preço do token que eles usaram apenas para mover um voto de moeda, mesmo que o mecanismo de voto de moeda inclua um bloqueio de tempo (como, por exemplo, o Bihu faz). Em todos os casos, os problemas em torno do suborno e, acidentalmente, o excesso de poder dos participantes bem conectados e ricos, provam ser surpreendentemente difíceis de evitar.

Identidade

Alguns sistemas tentam reduzir os aspectos plutocráticos da votação de moeda fazendo uso de um sistema de identidade. No caso do sistema donut /r/ethtrader, por exemplo, embora as pesquisas de governança sejam feitas através do voto por moeda, a mecânica que determina quantos donuts_ (moedas) você obtém em primeiro lugar_ é baseado nas contas Reddit: 1 voto positivo de 1 conta Reddit = N donuts ganhos. A meta ideal de um sistema de identidade é facilitar para os indivíduos obter uma identidade, mas tornar relativamente difícil obter várias identidades. No sistema donut do /r/ethtrader, são as contas Reddit, no dispositivo correspondente do Gitcoin CLR, são as contas Github que são usadas para o mesmo fim. Mas a identidade, pelo menos da forma como foi implementada até agora, é uma coisa frágil....

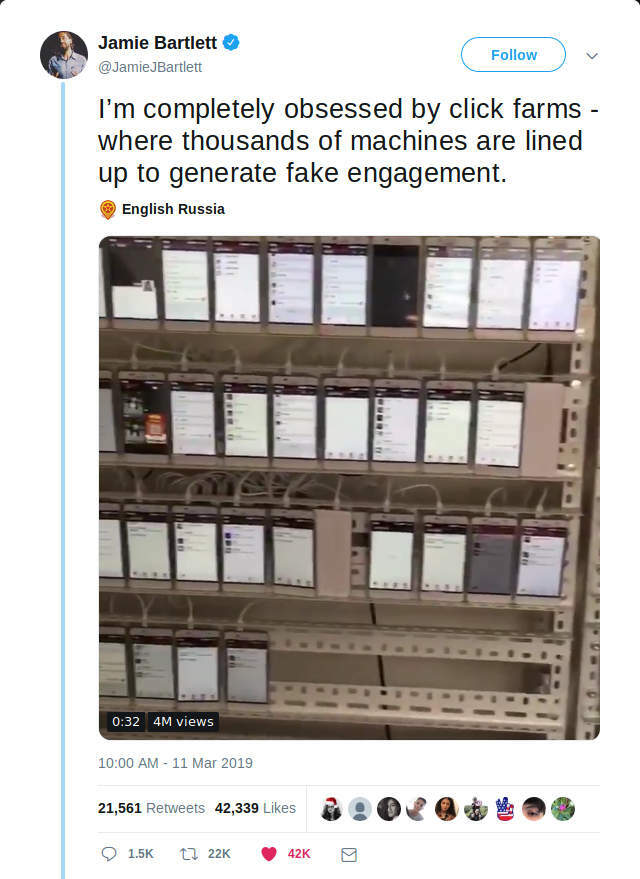

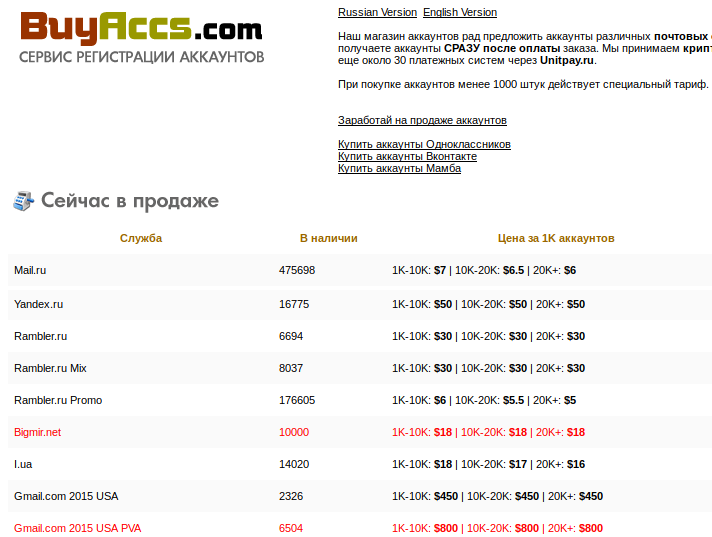

Oh, você é preguiçoso demais para fazer uma grande prateleira de telefones? Bem, talvez você esteja procurando por isso.

Oh, você é preguiçoso demais para fazer uma grande prateleira de telefones? Bem, talvez você esteja procurando por isso.

Possivelmente atacar esses mecanismos simplesmente controlando milhares de identidades falsas como um puppermaster (manipulador de fantoches) seja ainda mais fácil do que ter que passar pelo trabalho de subornar pessoas. E se você acha que a resposta é apenas aumentar a segurança para ir até as identificações de nível governamental? Bem, se você quiser obter alguns desses pode começar a explorar aqui, mas tenha em mente que existem organizações criminais especializadas que estão muito à frente de você, e mesmo que todos os clandestinos sejam derrubados, os governos hostis vão definitivamente criar passaportes falsos aos milhões se formos estúpidos o suficiente para criar sistemas que tornem esse tipo de atividade lucrativa. E isto sem nem mesmo mencionar ataques na direção oposta, instituições emissoras de identidade que tentam desestabilizar comunidades marginalizadas, negando-lhes documentos de identidade...

Conluio

Dado que tantos mecanismos parecem falhar de forma tão semelhante quando múltiplas identidades ou mesmo mercados líquidos entram em cena, pode-se perguntar: existe alguma vertente comum profunda que cause todas essas questões? Eu diria que a resposta é sim, e a "vertente comum" é esta: é muito mais difícil, e mais provável que seja completamente impossível, criar mecanismos que mantenham as propriedades desejáveis em um modelo onde os participantes possam conluiar, do que em um modelo onde eles não possam. A maioria das pessoas provavelmente já tem alguma intuição sobre isso; exemplos específicos deste princípio estão por trás de normas bem estabelecidas e muitas vezes de leis que promovem mercados competitivos e restringem cartéis de fixação de preços, compra e venda de votos e suborno. Mas a questão é muito mais profunda e mais geral.

Na versão da teoria do jogo que se concentra na escolha individual - ou seja, a versão que assume que cada participante toma decisões de forma independente e que não permite a possibilidade de grupos de agentes trabalhando como um só para seu benefício mútuo, há provas matemáticas de que pelo menos um equilíbrio estável de Nash deve existir em qualquer jogo, e os projetistas de mecânica têm uma liberdade muito ampla para "criar" jogos para alcançar resultados específicos. Mas, na versão da teoria dos jogos que permite a possibilidade de coalizões trabalhando juntas, chamada teoria do jogo cooperativo, existem numerosas classes de jogos que não têm nenhum resultado estável do qual a colizão não pode se desviar de forma lucrativa..

Os jogos majoritários, formalmente descritos como jogos de N agentes onde qualquer subconjunto de mais da metade deles pode capturar uma recompensa fixa e dividi-la entre eles, uma configuração estranhamente semelhante a muitas situações na governança corporativa, política e muitas outras situações na vida humana, fazem parte desse conjunto de jogos inerentemente instáveis. Ou seja, se houver uma situação com algum pool fixo de recursos e algum mecanismo atualmente estabelecido para distribuir esses recursos, e for inevitavelmente possível que 51% dos participantes possam conspirar para tomar o controle dos recursos, não importa qual seja a configuração atual, há sempre alguma conspiração que pode surgir que seria lucrativa para os participantes. Entretanto, essa conspiração, por sua vez, seria vulnerável a novas conspirações potenciais, possivelmente incluindo uma combinação de conspiradores e vítimas anteriores... e assim por diante e assim por diante.

| Round | A | B | C |

| 1 | 1/3 | 1/3 | 1/3 |

| 2 | 1/2 | 1/2 | 0 |

| 3 | 2/3 | 0 | 1/3 |

| 4 | 0 | 1/3 | 2/3 |

Este fato, a instabilidade dos jogos majoritários sob a teoria dos jogos cooperativos, é discutivelmente muito subestimado como um modelo matemático geral simplificado do porquê de não haver "fim da história" na política e nenhum sistema que se mostre totalmente satisfatório; Eu pessoalmente acredito que seja muito mais útil do que o mais famoso Arrow's theorem, por exemplo.

Existem duas maneiras de contornar esse problema. A primeira é tentar nos restringir à classe de jogos que são "identidade gratuita" e "seguros contra conspirações", de modo que não precisamos nos preocupar nem com subornos nem com identidades. A segunda é tentar atacar diretamente os problemas de identidade e resistência à conspiração, e realmente resolvê-los bem o suficiente para que possamos implementar jogos sem conspiração com as propriedades mais ricas que eles oferecem.

Projeto de jogo livre de identidade e seguro contra conspirações

A classe de jogos que não tem identidade e é segura contra conspirações é substancial. Mesmo a proof of work é segura contra conspiração até o limite de um único ator com ~23,21% do hashpower total, e esse limite pode ser aumentado até 50% com a clever engineering. Mercados competitivos são razoavelmente seguros contra conspirações até um limite relativamente alto, o que é facilmente alcançado em alguns casos, mas em outros não é.

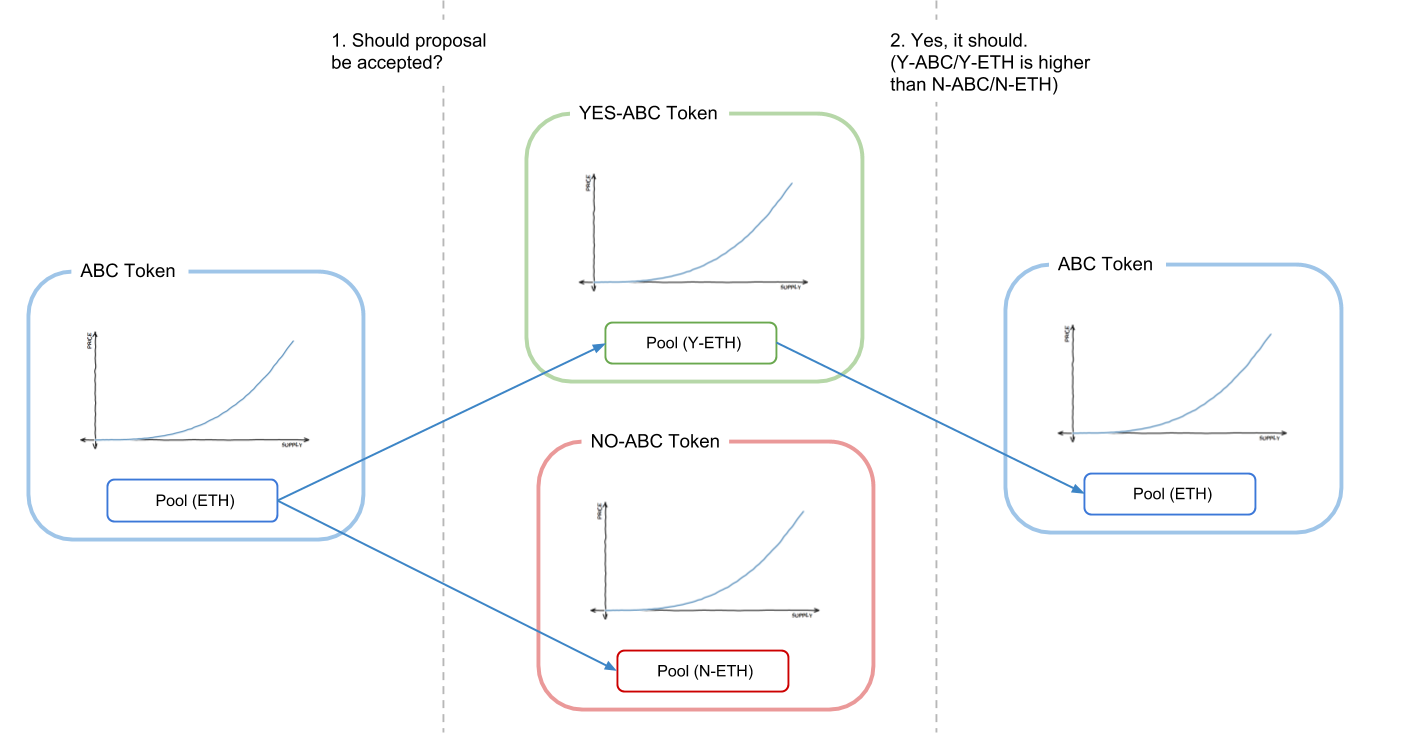

No caso da governança e da curadoria do conteúdo (ambos os quais sejam realmente apenas casos especiais do problema geral de identificação de bens públicos e males públicos) uma grande classe de mecanismo que funciona bem é o futarchy - tipicamente retratado como "governança por predição de mercado", embora eu também possa alegar que o uso de depósitos de segurança está fundamentalmente na mesma classe de técnica. A forma com que a mecânica do futarchy, de sua forma mais geral funciona é que eles tornam a "votação" não apenas uma expressão de opinião, mas também uma predição, com uma recompensa por fazer predições que são verdadeiras e uma penalização por fazer predições que são falsas. Por exemplo, minha proposta para "mercados de previsão para DAOs de curadoria de conteúdo" sugere um design semi-centralizado onde qualquer um pode dar voto positivo ou voto negativo no conteúdo submetido, sendo mais visível o conteúdo que recebeu voto positivo, onde há também um "painel de moderação" que toma as decisões finais. Para cada artigo, há uma pequena probabilidade (proporcional ao volume total de votos positivos + votos negativos naquele artigo) de que o painel de moderação seja chamado para tomar uma decisão final sobre o artigo. Se o painel de moderação aprovar um artigo, todos que tenham dado voto positivo nele são recompensados e todos os que tenham dado voto negativo são penalizados, e se o painel de moderação desaprovar um cargo, o contrário acontece; este mecanismo encoraja os participantes a dar votos positivos e votos negativos que tentam "prever" os julgamentos do painel de moderação.

Outro exemplo possível de futarchy é um sistema de governança para um projeto com um token, onde quem vota por uma decisão é obrigado a comprar alguma quantidade de tokens pelo preço do momento em que a votação começa, se o voto ganhar; isto assegura que votar em uma má decisão seja cara, e no limite se uma má decisão ganhar uma votação todos que aprovaram a decisão devem essencialmente comprar todos os outros no projeto. Isto assegura que um voto individual para uma decisão "errada" pode ser muito caro para o votante, excluindo a possibilidade de ataques de suborno barato.

Uma descrição gráfica de uma forma de furtachy criando dois mercados que representam os dois "possíveis mundos futuros" e escolhendo aquele com um preço mais favorável. Fonte this post on ethresear.ch

No entanto, essa gama de coisas que mecânicas desse tipo podem fazer é limitada. No caso do exemplo de curadoria de conteúdo acima, não estamos realmente resolvendo a governança, estamos apenas fazendo scaling da funcionalidade de um gadget de governança que já é suposto ser confiável. Poder-se-ia tentar substituir o painel de moderação por uma previsão de mercado sobre o preço de um token que representa o direito de compra de espaço publicitário, mas na prática os preços são um indicador muito ruidoso para torná-lo viável para qualquer coisa, exceto um número muito pequeno de decisões muito grandes. E muitas vezes o valor que estamos tentando maximizar é explicitamente algo diferente do valor máximo de uma moeda.

Vamos analisar mais explicitamente por que, no caso mais geral em que não podemos determinar facilmente o valor de uma decisão de governança através de seu impacto no preço de uma ficha, as boas mecânicas de identificação de bens ou maus públicos infelizmente não podem ser livres de identidade ou seguros contra conspiração. Se alguém tenta preservar a propriedade de um jogo sem identidade, construindo um sistema onde as identidades não importam e só as moedas importam, existe um tradeoff impossível entre não incentivar os bens públicos legítimos ou a plutocracia excessivamente subsidiadora.

A argumentação é a seguinte. Suponha que haja algum autor que esteja produzindo um bem público (exemplo. uma série de artigos) que fornece um valor a cada membro de uma comunidade de 10000 pessoas. Suponha que exista algum mecanismo em que os membros da comunidade possam realizar uma ação que faça com que o autor receba US$1. A menos que a comunidade seja extremamente altruísta, o custa da realização da ação deve ser muito mais barato que US$1, caso contrário, a parcela do benefício capturada pelo membro da comunidade que apoia o autor seria muito menor do que o custo de apoiar o autor, e assim o sistema colapsa em uma tragédia do povo em que ninguém apoia o autor. Portanto, deve existir uma maneira de fazer com que o autor ganhe US$1 a um custo muito inferior a US$1. Mas agora suponha que também exista uma comunidade fake, que consiste em 10000 contas falsas sockpuppets (de marionetes) do mesmo invasor rico. Esta comunidade realiza todas as mesmas ações que a comunidade verdadeira, exceto que em vez de apoiar o autor, eles apoiam outra conta falsa que também é uma marionete do invasor. Se fosse possível para um membro da “comunidade verdadeira” dar ao autor US$1 a um custo pessoal de muito menos do que US$1, seria possível para o invasor dar as eles mesmos US$1 a um custo bem inferior a US$1 várias e várias vezes e, deste modo, drenar os recursos do sistema. Qualquer mecanismo que possa ajudar as partes genuinamente subcoordenadas a coordenar, sem as devidas proteções, também vai ajudar as partes já coordenadas (tais como muitas contas controladas pela mesma pessoa) a coordenar por excesso, extraindo dinheiro do sistema.

Um desafio semelhante surge quando o objetivo não é o financiamento, mas sim determinar qual conteúdo deve ser mais visível. Que conteúdo você acha que teria mais valor em dólar apoiando-o: um artigo de blog legítimo de alta qualidade beneficiando milhares de pessoas, mas beneficiando cada pessoa individualmente relativamente pouco, ou isto?

Ou talvez isso?

Aqueles que têm acompanhado a política recentemente "no mundo real" podem também apontar um tipo diferente de conteúdo que beneficia atores altamente centralizados: a manipulação da mídia social por governos hostis. Em última análise, tanto os sistemas centralizados quanto os descentralizados enfrentam o mesmo problema fundamental, que é que o "mercado de ideias" (e de bens públicos em geral) está muito longe de ser um "mercado eficiente" no sentido em que os economistas normalmente usam o termo, e isto leva tanto à subprodução de bens públicos, mesmo em "tempo de paz", quanto à vulnerabilidade a ataques ativos. É justamente um problema difícil.

É também por isso que os sistemas de votação baseados em moedas (como o Bihu's) têm uma grande vantagem genuína sobre os sistemas baseados em identidade (como o Gitcoin CLR ou o experimento donut /r/ethtrader): pelo menos não há benefício em comprar contas em massa, porque tudo o que você faz é proporcional a quantas moedas você tem, independentemente de entre quantas contas as moedas estão divididas. Entretanto, mecanismos que não dependem de nenhum modelo de identidade e só dependem de moedas não podem, fundamentalmente, resolver o problema da interesses concentrados, que superam as comunidades dispersas que tentam apoiar os bens públicos; um mecanismo livre de identidade que dá poder às comunidades distribuídas não pode evitar o excesso de poder dos plutocratas centralizados que fingem ser comunidades distribuídas.

Mas não é apenas a questão da identidade que também dá vulnerabilidade aos jogos de bens públicos; é também o suborno. Para ver o porquê, considere de novo o exemplo acima, mas onde ao invés da "comunidade falsa" ser 10001 sockpuppets do invasor, o invasor tem apenas uma identidade, a conta que recebe financiamento e as outras 10000 contas são de usuários reais - mas de usuários que recebem um suborno de US$0,01 cada, para realizar a ação que faria com que o invasor ganhasse um dólar adicional. Como mencionado acima, esses subornos podem ser altamente encobertos, até mesmo através de serviços de custódia de terceiros que votam em nome de um usuário em troca de conveniência, e no caso do "voto por moedas", o suborno encoberto é ainda mais fácil: pode-se fazer isso alugando moedas no mercado e utilizando-as para participar das votações. Assim, enquanto alguns tipos de jogos, particularmente jogos baseados em previsão de mercado ou depósitos de caução, podem ser criados seguros contra conspirações e livres de identidade, o financiamento generalizado de bens públicos parece ser uma classe de problema onde as abordagens seguras contra conspirações e de ausência de identidade infelizmente não podem ser feitas para funcionar.

Resistência ao Conluio e identidade

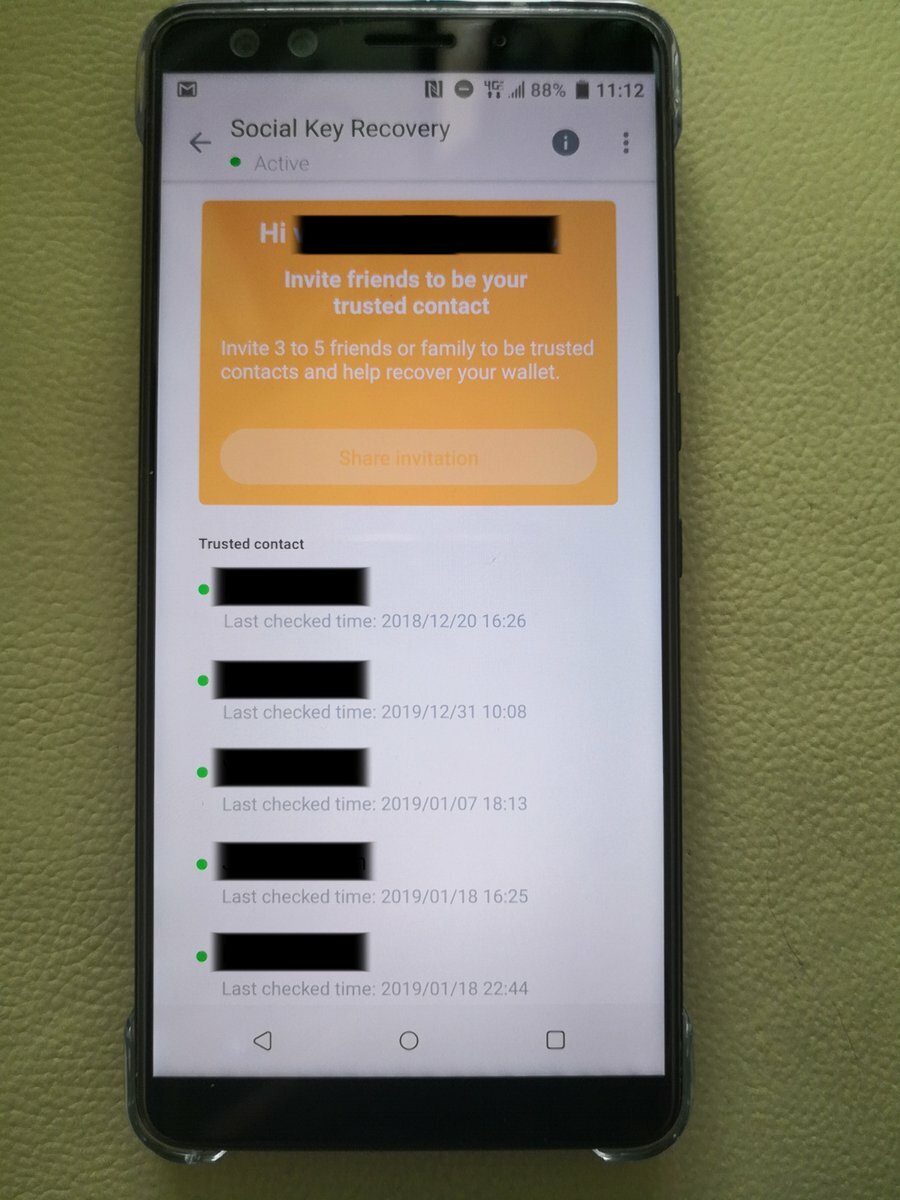

A outra alternativa é atacar de frente o problema de identidade. Como mencionado acima, simplesmente ir até sistemas de identidade centralizados de maior segurança, como passaportes e outros documentos de identidade do governo, não funcionará em escala; em um contexto suficientemente incentivado, são muito inseguros e vulneráveis aos próprios governos emissores! Ao contrário, o tipo de "identidade" de que estamos falando aqui é algum tipo de conjunto robusto e multifatorial de afirmações de que um ator identificado por algum conjunto de mensagens é realmente um indivíduo único. Um protótipo muito precoce deste tipo de identidade em rede é, sem dúvida, a recuperação social no telefone da blockchain da HTC:

A ideia básica é que sua chave privada seja compartilhada em segredo entre até cinco contatos confiáveis, de tal forma que matematicamente seja assegurado que três deles possam recuperar a chave original, mas dois ou menos não possam. Isto se qualifica como um "sistema de identidade" - são seus cinco amigos que determinam se quem está tentando recuperar sua conta realmente é você ou não. Entretanto, é um sistema de identidade para fins especiais tentando resolver um problema - a segurança da conta pessoal - que é diferente (e mais fácil do que!) do problema de tentar identificar humanos específicos. Dito isto, o modelo geral de indivíduos que fazem declarações uns sobre os outros pode, muito possivelmente, ser transformado em algum tipo de modelo de identidade mais robusto. Estes sistemas poderiam ser aumentados, se desejado, usando a mecânica "futarchy" descrita acima: se alguém faz uma declaração de que alguém é um ser humano específico, e outra pessoa discorda, e ambos os lados estão dispostos a estabelecer um vínculo para litigar a questão, o sistema pode convocar um painel de julgamento para determinar quem está certo.

Mas também queremos outra propriedade de importância crucial: queremos uma identidade que você não possa alugar ou vender de forma confiável. Obviamente, não podemos impedir que as pessoas façam um acordo "você me envia $50, eu lhe envio minha chave", mas o que podemos tentar fazer é evitar que tais acordos sejam confiáveis - fazer com que o vendedor possa facilmente enganar o comprador e dar ao comprador uma chave que não funciona de fato. Uma maneira de fazer isso é criar uma mecânica pela qual o proprietário de uma chave possa enviar uma transação que revogue a chave e a substitua por outra chave da escolha do proprietário, tudo de uma maneira que não pode ser comprovada. Talvez a maneira mais simples de contornar isto seja usar uma parte confiável que executa o cálculo e publica apenas os resultados (juntamente com provas zero knowledge que provem os resultados, de modo que a parte confiável é confiável apenas pela privacidade, não pela integridade), ou descentralizar a mesma funcionalidade através da multi-party computation. Tais abordagens não vão solucionar a conspiração completamente; um grupo de amigos ainda poderia se reunir e sentar no mesmo sofá e coordenar os votos, mas eles pelo menos reduzirão isso a um nível controlável que não levará esses sistemas a falharem completamente.

Há um outro problema: a distribuição inicial da chave. O que acontece se um usuário cria sua identidade dentro de um serviço de custódia de terceiros que então armazena a chave privada e a usa para fazer votações clandestinamente sobre as coisas? Isso seria um suborno implícito, o poder de voto do usuário em troca de fornecer ao usuário um serviço conveniente e, além disso, se o sistema for seguro na medida em que impede com sucesso subornos, ao tornar os votos não-prováveis, o voto clandestino por hosts de terceiros também seria indetectável. A única abordagem que contorna este problema parece ser.... verificação presencial. Por exemplo, pode-se ter um ecossistema de "emissores" onde cada emissor emite cartões inteligentes com chaves privadas, que o usuário pode baixar imediatamente em seu smartphone e enviar uma mensagem para substituir a chave por uma chave diferente que não revele a ninguém. Esses emissores poderiam ser reuniões e conferências, ou potencialmente indivíduos que já tenham sido considerados por algum mecanismo de votação como sendo confiáveis.

Construir a infraestrutura para tornar possíveis mecanismos resistentes a conspirações, incluindo robustos sistemas descentralizados de identidade, é um desafio difícil, mas se quisermos desbloquear o potencial de tais mecanismos, parece inevitável que tenhamos que fazer o melhor para tentar. É verdade que o dogma atual da segurança da computação em torno, por exemplo, da introdução da votação on-line é simplesmente "não", mas se quisermos expandir o papel da mecânica de votação, incluindo formas mais avançadas como o voto quadrático e as finanças quadráticas, para mais papéis, não temos escolha a não ser enfrentar o desafio de frente, tentar muito e, com confiança, conseguir fazer algo suficientemente seguro, pelo menos para alguns casos de uso.

03 de abril de 2019

Este artigo foi escrito por Vitalik Buterin, traduzido por Fátima Lima e seu original pode ser lido aqui.